တစ်ကိုယ်ရည်အန္တရာယ်ကျရောက်နိုင်ခြေများအား ဆန်းစစ်ခြင်း နှင့် လျှော့ချခြင်း

ဒီလောက်ဆိုရင်တော့ ကိုယ့်အနေအထားက ဘယ်လိုဖြစ်နေနိုင်လဲ ဆိုတာကို ဆန်းစစ်ဖို့ စိတ်ဝင်စားနေကြမယ်ထင်ပါတယ်။ ဒီအပိုင်းမှာတော့ တစ်ဦးချင်း တစ်ယောက်ချင်းဖြစ်စေ၊ အစုအဖွဲ့တစ်ခုအနေနဲ့ဖြစ်စေ အန္တရာယ်ကျရောက်နိုင်ခြေ risk တွေကို ဘယ်လိုနည်းနဲ့ လျှော့ချကြမှာလဲဆိုတာတွေကို လေ့ကျင့်ခန်းများ၊ ဥပမာများ နှင့် တကွ တင်ပြဆွေးနွေးသွားမှာဖြစ်ပါတယ်။ အန္တရာယ်ကျရောက်နိုင်ခြေကို သုံးသပ်ပြီး လျှော့ချဖို့ကြိုးစားတဲ့အခါ ပထမဦးဆုံးအနေနဲ့ ကိုယ်ကာကွယ်လိုသောအရာ တစ်နည်းအားဖြင့် ကိုယ့်ရဲ့ ဘယ် Asset တွေကို ကာကွယ်မှာလဲ၊ ဘာတွေကိုကာကွယ်မှာလဲ၊ ဘယ်သူ့ကိုကာကွယ်မှာလဲ၊ ကိုယ်မဖြစ်စေချင်တာကဘာလဲ ဆိုတာကို အရင် ဖော်ထုတ်နိုင်ဖို့ လိုအပ်မှာဖြစ်ပါတယ်။

Asset – မိမိကိုယ်တိုင်၊ ထို့အပြင် စက်ပစ္စည်း၊ electronic data (အချက်အလက်များ) အပြင် ကိုယ့် ရဲ့ သိထားတဲ့ အချက်အလက်၊ လူပုဂ္ဂိုလ် (မိသားစုဝင်တွေ၊ မိတ်ဆွေ၊ ရဲဖော်များ, etc.)၊ တို့သည် ကိုယ်ကာကွယ်ရမယ့် အရာတွေထဲမှာပါနိုင်ပြီး ဒါတွေကို Asset လို့ ယူဆ လို့ရပါတယ်။ တစ်နည်းအားဖြင့် ပိုင်ဆိုင်မှု/ဖြစ်တည်မှု လို့ပြောလို့ရမှာပါ။

အန္တရာယ်ကျရောက်နိုင်ခြေကို သုံးသပ်ပြီး လျှော့ချဖို့ကြိုးစားမယ်ဆိုရင်

၁။ ကိုယ် ကာကွယ်ချင်တာတွေက ဘာတွေလဲ ။

၂။ ထိုအရာတွေမှာ ဘာ ဟာကွက်တွေ ရှိနေလဲ ။

၃။ အဲဒါတွေကြောင့် ခြိမ်းခြောက်မှုတွေက ဘာဖြစ်နိုင်မလဲ ။

၄။ ဒီခြိမ်းခြောက်မှုတွေကြောင့် ဘာ အန္တရာယ်တွေဖြစ်လာနိုင်လဲ ။

၅။ အဲဒါကို လျှော့ချဖို့ ကိုယ့်ရဲ့ စွမ်းရည် နဲ့ လုပ်ဆောင်နိုင်စွမ်းက ဘာတွေရှိလဲ ?

၆။ လုပ်ဆောင်ပြီးသွားရင် အန္တရာယ် နှင့် ထိခိုက်မှုကို ဘယ်လောက် လျှော့ချနိုင်မလဲ?

ဥပမာအားဖြင့် အောက်ပါ ဖြစ်ရပ် ကို ဖတ်ရှုသုံးသပ်စေလိုပါတယ်။

” အောင်အောင်သည် လိင်စိတ်ခံယူမှု ကွဲပြားသူဖြစ်ပြီး နိုင်ငံရေး နှင့် အထူးသဖြင့် လူ့အခွင့်အရေးတက်ကြွလှုပ်ရှားသူ ဖြစ်သည်။သူသည် သူငယ်ချင်းတစ်ဦးနှင့် ဆက်စပ်၍ ထိရှလွယ်သော မြေအောက် ပညာရေးအဖွဲ့အစည်းတစ်ခုတွင် လုပ်အားပေးအဖြစ် ဝင်ရောက် တာဝန်ထမ်းဆောင်ကူညီပေးနေသည်။ သူသည် ထိရှလွယ်သော အချက်အလက်များကို ကိုင်တွယ်နေရသည်။ သူတွင် Windows 10 တင်ထားသော Laptop ဟောင်းတစ်လုံးရှိပြီး ထိုမှတစ်ဆင့် Slide များဖန်တီးခြင်း၊ ကျောင်းသားစာရင်းပြုစုခြင်း၊ ပုံများ edit ပြုလုပ်ခြင်း၊ content များရေးသားဖန်တီးခြင်း၊ မီတင်တက်ရောက်ခြင်းတို့ပြုလုပ်သည်။ Telegram ကို ဆက်သွယ်ရေးအတွက် အဓိက အသုံးပြုရသူလည်းဖြစ်သည်။ ဖုန်းထဲတွင်လည်း Telegram နှင့် အတူ အခြား ထိရှလွယ်နိုင်သော အချက်အလက်၊ စာရွက်စာတမ်း နှင့် ဓါတ်ပုံ၊ ဗီဒီယိုဖိုင် များရှိနိုင်သည်။ လက်ရှိအချိန်တွင် ရန်သူများမှ ဧည့်စာရင်းစစ်ခြင်းနှင့်အတူ ထင်သလို device များကို စစ်ဆေးနေကြောင်း သိရသည်။ ယမန်နေ့ကပင် အောင်တို့ တစ်လမ်းကျော် တွင် ဧည့်စစ်ရင်း ခရီးသွားဟန်လွဲ ဖုန်းစစ်ရာမှ တစ်ဦး ထိန်းသိမ်းခံရကြောင်း သဲ့သဲ့ပြောနေကြသံ ကြားလိုက်သေးသည်။ အောင်အောင်သည် မကြာခင် သူလည်း အစစ်ဆေးခံရနိုင်ခြေရှိကြောင်း တွေးမိသည်၊ သူဆိုရင် ပြဿနာပိုကြီးနိုင်ကြောင်းလည်း ရိပ်မိသည်။ ဒါနဲ့ အောက်ပါ ဇယားကို ချရေးမိသည်။ “

ဒါကတော့ အခြေခံ တစ်ကိုယ်ရည် အန္တရာယ်နည်းပါးအောင် လူတိုင်းအနေနဲ့ လိုက်လုပ်ကြည့်နိုင်တဲ့ Risk Mitigation Plan အသေးစားတစ်ခုလို့ပြောလို့ရပါတယ် ။ ဇာတ်လမ်းထဲက အောင်အောင် ကတော့ သူ့ ဖုန်း နဲ့ ကွန်ပြူတာ နဲ့ သူကိုယ်တိုင် အဲဒီ သုံးခုကိုပဲ ဦးတည်စဉ်းစားပြီး အစီအစဉ်လေး လုပ်သွားတာဖြစ်ပါတယ် ။

ကိုယ်ကိုယ်တိုင် လိုက်လုပ်ကြည့်မယ်ဆိုရင်တော့ ဒီဇယား နမူနာလေးကို Exercise File ထဲမှာရယူနိုင်ပါတယ်။

မှတ်ချက် ။ နမူနာ plan တစ်ခုဖြစ်တဲ့အလျှောက် အရင် သင်ခန်းစာတွေမှာဆွေးနွေးခဲ့သလိုပဲ၊ လူတိုင်းအတွက်တော့ ကိုက်ညီမှု ရှိချင်မှရှိပါလိမ့်မယ်၊ ဒါအတွက်လည်း ကိုယ့်ပလန် အတွက် အသုံးဝင်နိုင်တဲ့ factor (ရှုထောင့်များ) ကို ဒီ နမူနာအပေါ်မှာမူတည်၊ ထည့်သွင်းပြီး ကိုယ်တိုင် ပြင်ဆင် ညှိယူလို့ ရယူနိုင်ပါတယ်။

ဒီနေရာ မှာ သတိပြုဖို့ကတော့ ဆိုက်ဘာလုံခြုံရေးဆိုင်ရာ အယူအဆများအရဆိုရင် –

(၁) ပေါက်ကြားသွားသော အချက်အလက်များ ကို ပြန်လည်ထိန်းသိမ်းရန် ခက်ခဲပါတယ်။

ပေါက်ကြားသွားတဲ့ အချက်အလက်များကို ရန်သူများက ရရှိသွားပြီဆိုရင် အဆိုပါအချက်အလက်များကို ဖျက်၍ မရနိုင်ပါဘူး၊ ရသွားတဲ့ အချက်အလက်များကို ပြန်လည် ပိတ်လို့မရပါဘူး။ ပြောင်း၍ သာရနိုင်သည်၊ တစ်နည်းအားဖြင့် ထပ်မဖြစ်အောင်ပဲ ကာကွယ်လို့ရပါလိမ့်မယ်၊ ပေါက်ကြားသွားတဲ့၊ ရန်သူတွေ ရသွားတဲ့ အချက်အလက်တွေကို သူတို့ကွန်ပြူတာတွေထဲ အထိ လိုက်ဖျက်လို့ ရမှာမဟုတ်ပါဘူး။

(၂) တိုက်ခိုက်သူက အသာစီးရပါတယ်။

ကာကွယ်ရေးက ၂၄ နာရီ၊ ၇ ရက် ပတ်လုံး အချိန်ပြည့် အသိ၊သတိ နဲ့ ကာကွယ်ဖို့လိုပါတယ်၊ တိုက်ခိုက်တဲ့ ရန်သူအတွက်တော့ အခွင့်ကောင်း တစ်ကြိမ်ပဲလိုမှာပါ။ တစ်ကြိမ်တစ်ခါ/ခဏတာ သတိလစ်ရုံနဲ့ ရန်သူက ကိုယ့်ရဲ့ ဟာကွက်တွေကို အသုံးချပြီး အလစ်အငိုက်တိုက်ခိုက်ရယူသွားနိုင်ပါတယ်။

ဒါကြောင့်မို့လို ကိုယ်ကာကွယ်မယ့်အရာတွေအားလုံးကို သေချာ ဖော်ထုတ်ပြီး ဘယ် asset ကိုဘယ်လိုကာကွယ်မလဲ ဆိုတာမျိုး ဆောင်ရွက်ထားဖို့လိုပါတယ်။

အကြံပြုချက်များ

“အကြံပြုချက် ၁ : ရန်သူ ၊ မိတ်ဆွေ ကွဲပါစေ”

ကိုယ့်ရဲ့ ဒစ်ဂျစ်တယ်လုံခြုံရေးကို ကာကွယ်ရာမှာ ရန်သူ၊ မိတ်ဆွေကွဲပြားဖို့ အရေးကြီးပါတယ်။ ကိုယ့် အချက်အလက် ကို ဘယ်သူ့ဆီက ကာကွယ်မှာလဲ၊ သူ့ရဲ့ ဆောင်ရွက်နိုင်စွမ်းက ဘယ်လောက်ရှိလဲဆိုတာကို တွေးဖို့လိုပါတယ်။ တစ်နည်းအားဖြင့် အရေးကြီးအချက်အလက် နှင့် ဖိုင် များကို Google Drive မှာ သိမ်းဆည်းခြင်းသည် privacy အရ ကောင်းမွန်လှတဲ့ အလေ့အထ ဟုတ်ချင်မှဟုတ်ပါလိမ့်မယ်၊ သို့်သော် ကိုယ့်နားက ကိုယ်ထိလက်ရောက် ကျူးလွန်နိုင်သူတွေရဲ့ ရန်က ကိုယ့်ကိုယ်ကိုယ် ကာကွယ်ဖို့အတွက်ဆိုရင်တော့ အလုပ်ဖြစ်နိုင်ပါတယ်။ နီးရာ ဓါး ကို ကြောက်ရတဲ့ သဘောပါပဲ။

“အကြံပြုချက် ၂ : အန္တရာယ် များသည် တူညီမှုမရှိနိုင်ပါဘူး”

ကိုယ်ကြုံတွေ့ရနိုင်သော အန္တရာယ်အလုံးစုံကို လျှော့ချကာကွယ်နိုင်ဖို့ မလွယ်ပါဘူး။ ဒါကြောင့် ကြုံတွေ့ရနိုင်တဲ့အန္တရာယ်တွေ ထဲက ဘာကို ဦးစားပေးကာကွယ်မလဲဆိုတာကို စဉ်းစားသင့်ပါတယ်။ ကြုံတွေ့ရနိင်သော အန္တရာယ်များသည်

( ၁) ထိခိုက်မှု/သက်ရောက်မှု

(၂) ဖြစ်နိုင်ခြေတို့ အပေါ်မူတည်ပြီး ကွဲပြားနိုင်ပါတယ်။

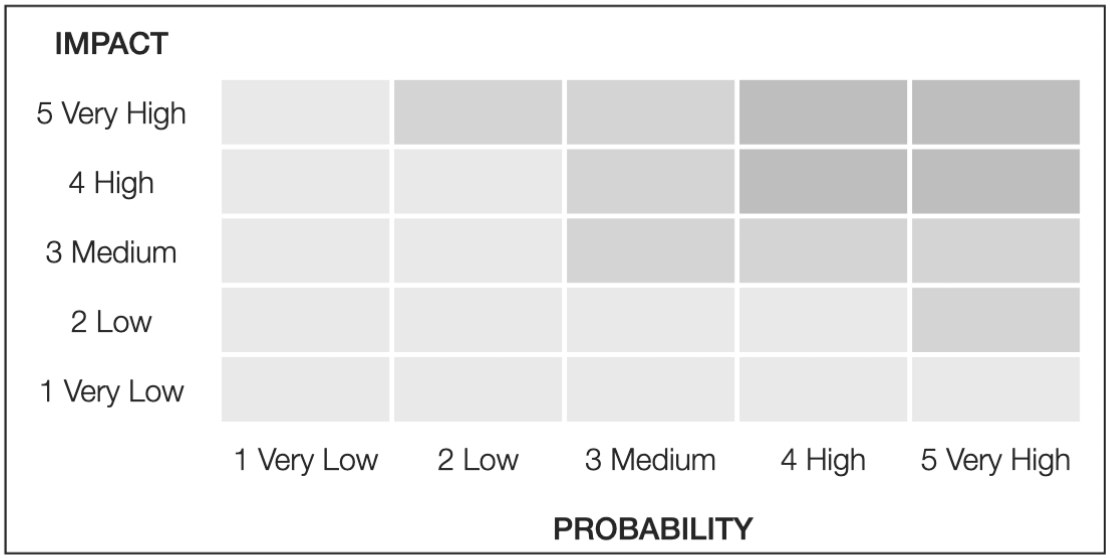

ဒါကြောင့် ကိုယ့်ရဲ့ ကြုံတွေ့ရနိုင်တဲ့ အန္တရာယ်များကို ဆန်းစစ်ပြီး ဘာကိုဦးစားပေးမယ်ဆိုတာ ဆန်းစစ်တဲ့နေရာမှာ Front Line Defender ရဲ့ အောက်ပါ အန္တရာယ် အခြေအနေ အကဲဖြတ်မှုဇယား(Risk Matrix) ကလည်း အသုံးဝင်နိုင်ပါတယ်။

- Risk Matrix By Front Line Defenders

ပုံပါဇယားအပေါ်မှာ ကိုယ့်ရဲ့ ဖြစ်နိုင်ခြေရှိတဲ့ အန္တရာယ်တွေကိုထည့်သွင်းရမှာဖြစ်ပါတယ်။ သဘောတရားအရတော့ Impact လို့ခေါ်ရမယ့် သက်ရောက်မှု ဟာ ကြီး တဲ့အပြင် ဖြစ်နိုင်ခြေ (probability) ဟာ လည်း များလာမယ့် အန္တရာယ် တွေကို ဦးစားပေးပြီး risk mitigation ဖြင့် လျှော့ချရမယ့်အနေအထားဖြစ်ပါတယ် ။ ဒါမျိုး အန္တရာယ်တွေအတွက်တော့ မဖြစ်မနေဦးစားပေးပြီး ဖြစ်နိုင်ခြေကိုဖြစ်ဖြစ်၊ သက်ရောက်မှုကိုဖြစ်ဖြစ် လျှော့ချဖို့ ဆောင်ရွက်ရတော့မယ့် အနေအထား ဖြစ်ပါလိမ့်မယ်။

အောင်အောင် ရဲ့ ပြင်ဆင်မှုအရကြည့်မယ်ဆိုရင်တော့၊ ကွန်ပြူတာ နဲ့ ဖုန်း ထဲက ဒေတာတွေ ကို စစ်ဆေးခံရနိုင်ခြေ သည် ဖြစ်နိုင်ခြေပိုများသော်လည်း သက်ရောက်မှုနည်း သည်။ သူကိုယ်တိုင်ရဲ့ ဖြစ်တည်မှု ကြောင့် ထိန်းသိမ်းခံရနိုင်ခြေကတော့ ဖုန်း/ကွန်ပျူတာ စစ်ဆေးခံရနိုင်ခြေလောက် ဖြစ်နိုင်ခြေမရှိသော်လည်း ဖြစ်ခဲ့ပါက ထိခိုက်မှု/သက်ရောက်မှု အများဆုံးဖြစ်ပါလိမ့်မည်။

ဒါဆိုရင်တော့ တစ်ဦးတစ်ယောက်ချင်းစီ အနေနဲ့ ကိုယ့်ရဲ့ လုံခြုံရေးရေချိန်ကို တိုင်းဆ ချိန်ညှိပြီး အခြားသော သင်ခန်းစာများနှင့် ပေါင်းဖက်ပြီးလိုအပ်တဲ့ အစီအစဉ်တွေ ချမှတ်နိုင်မယ်ထင်ပါတယ်။ တစ်ဦးချင်းစီ အတွက် လိုအပ်သော အခြေခံ လုံခြုံရေးအုတ်မြစ်များဖြစ်နိုင်မယ့် အောက်ပါ လမ်းညွှန်ပြ ဇယား checklist နဲ့ အောင်အောင်ချရေးခဲ့တဲ့ Digital Risk Assessment Template ကိုလည်း Exercise File အနေနဲ့ Download ရယူပြီး လိုအပ်တာတွေ ဆောင်ရွက်နိုင်မှာဖြစ်ပါတယ်။

ဒီသင်ခန်းစာ ဖြစ်မြောက်ရေးအတွက် အများကြီး အထောက်အကူရခဲ့တဲ့ Front Line Defender မှ ၂၀၁၁ ခုနှစ်မှာ လူ့အခွင့်အရေးလှုပ်ရှားသူများအတွက် ထုတ်ဝေခဲ့တဲ့ လုံခြုံရေး လက်စွဲစာအုပ် Workbook on Security စာအုပ်ကိုလည်း ညွှန်းပါရစေ။ ဒီ လင့် မှာ ရယူနိုင်မှာဖြစ်ပါတယ်။

တစ်ကိုယ်ရည်အန္တရာယ်ကျရောက်နိုင်မှုအား ဆန်းစစ်ခြင်း နှင့် လျှော့ချခြင်း နဲ့ ပတ်သက်လို့ မျှဝေလိုတာ ၊ ဆွေးနွေးလိုတာ ရှိခဲ့ပါက comment section မှာ စာချန်ခဲ့နိုင်ပါတယ်။